Trong thế giới phát triển phần mềm hiện đại với Docker, "core" của mỗi Docker image là Dockerfile - một bản thiết kế định nghĩa chính xác cách image được xây dựng. Tuy nhiên, việc tạo ra một Dockerfile "chạy được" chỉ là bước khởi đầu. Để thực sự khai thác sức mạnh của Docker, chúng ta cần đi sâu vào những phương pháp tối ưu hóa Dockerfile nâng cao.

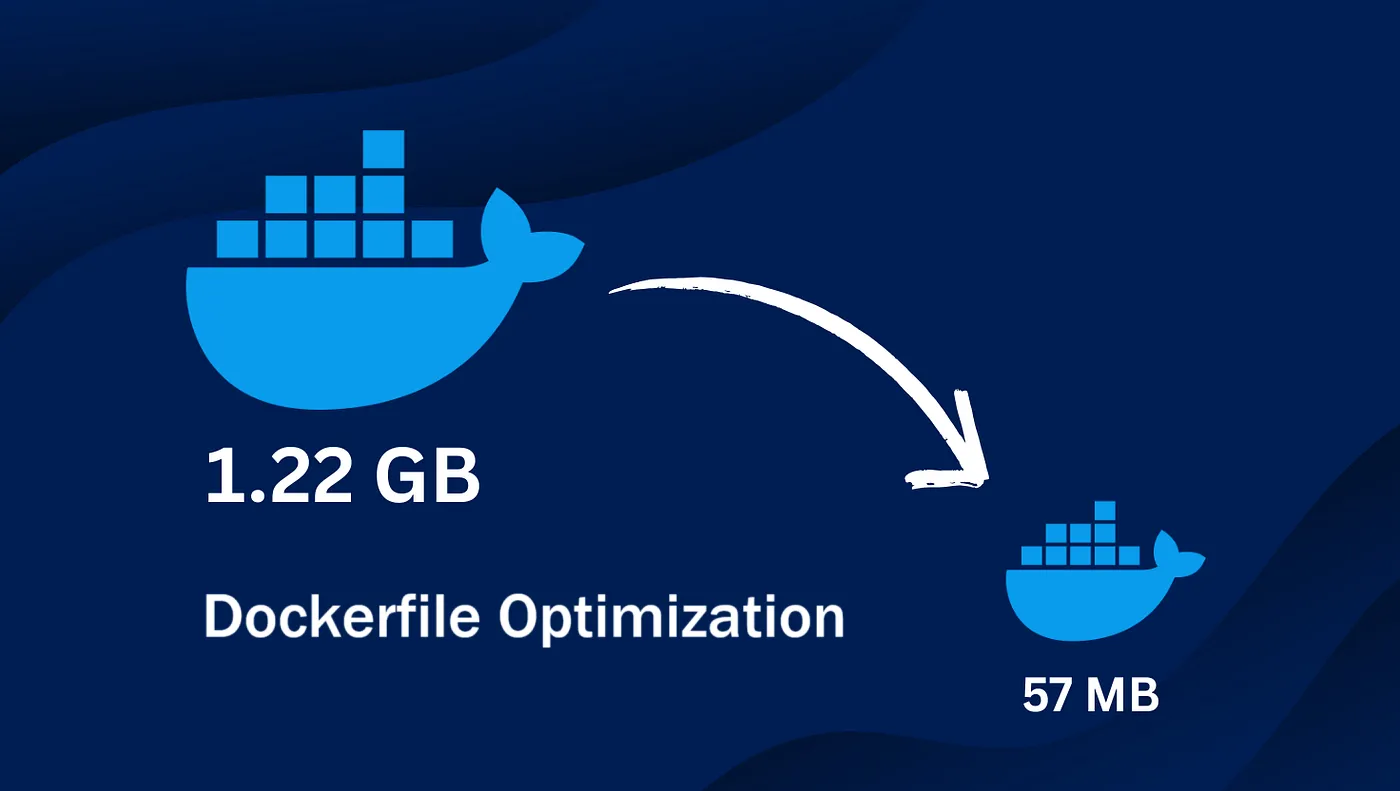

Một Docker image được tối ưu hóa không chỉ giúp giảm kích thước đáng kể, tiết kiệm chi phí lưu trữ và tăng tốc độ triển khai, mà còn tăng cường bảo mật bằng cách loại bỏ các thành phần không cần thiết và đẩy nhanh quá trình build, cải thiện năng suất của đội ngũ phát triển.

Bài viết này sẽ dẫn bạn đi qua những kỹ thuật tối ưu hóa Dockerfile từ cơ bản đến nâng cao, giúp bạn tạo ra những image "siêu mỏng, cực nhanh và an toàn tuyệt đối".

1. Giảm kích thước Docker Image: "Less is More"

Kích thước image là yếu tố quan trọng hàng đầu. Image càng nhỏ, việc pull/push lên các registry càng nhanh, thời gian khởi động container càng ngắn và bề mặt tấn công (attack surface) càng hẹp.

Sử dụng Base Image tối giản

Thay vì sử dụng các base image đầy đủ như ubuntu hay centos, hãy ưu tiên các phiên bản tối giản được thiết kế riêng cho container.

alpine: Một bản phân phối Linux siêu nhẹ (chỉ khoảng 5MB). Đây là lựa chọn hàng đầu cho việc tối ưu kích thước. Tuy nhiên, nó sử dụngmusl libcthay vìglibcquen thuộc, có thể gây ra vấn đề tương thích với một số ứng dụng.distroless: Được phát triển bởi Google, distroless image chỉ chứa ứng dụng của bạn và các runtime dependency cần thiết, không bao gồm trình quản lý gói, shell hay bất kỳ tiện ích nào khác. Điều này giúp giảm thiểu đáng kể bề mặt tấn công.slim: Nhiều image phổ biến (nhưpython,node) cung cấp các tagslim, là phiên bản đã được lược bỏ các gói không cần thiết so với phiên bản mặc định.

Ví dụ:

# KÉM TỐI ƯU

FROM ubuntu:22.04

...

# TỐI ƯU

FROM python:3.11-slim

...

# TỐI ƯU HƠN (nếu tương thích)

FROM gcr.io/distroless/python3-debian11

...

Tận dụng Multi-Stage Builds

Đây là kỹ thuật mạnh mẽ nhất để giảm kích thước image cho các ứng dụng cần quá trình biên dịch (như Go, Java, C++, hoặc các ứng dụng frontend cần build JavaScript/CSS). Ý tưởng là chia quá trình build thành nhiều giai đoạn (stage):

- Build Stage: Sử dụng một image lớn hơn chứa đầy đủ SDK, trình biên dịch và các công cụ cần thiết để build ứng dụng.

- Final Stage: Sử dụng một base image tối giản và chỉ sao chép các tệp thực thi (binary) hoặc các tệp đã được build từ giai đoạn trước đó vào.

Ví dụ cho ứng dụng Go:

# --- Giai đoạn 1: Build ---

FROM golang:1.20-alpine AS builder

WORKDIR /app

COPY . .

# Build ứng dụng, tạo ra một file thực thi tĩnh

RUN go build -o my-app .

# --- Giai đoạn 2: Final ---

FROM alpine:latest

WORKDIR /root/

# Chỉ sao chép file thực thi đã được build từ giai đoạn 'builder'

COPY --from=builder /app/my-app .

# Chạy ứng dụng

CMD ["./my-app"]

Kết quả là image cuối cùng chỉ chứa base image alpine và một file thực thi duy nhất, loại bỏ hoàn toàn Go SDK và mã nguồn.

Dọn dẹp "rác" sau mỗi lệnh RUN

Mỗi lệnh trong Dockerfile tạo ra một layer mới. Nếu bạn cài đặt các gói và sau đó xóa cache ở một lệnh khác, cache vẫn sẽ tồn-tại trong layer trước đó, làm tăng kích thước image. Hãy kết hợp các lệnh và dọn dẹp trong cùng một layer.

Ví dụ:

# KÉM TỐI ƯU - Cache vẫn còn trong layer đầu tiên

RUN apt-get update

RUN apt-get install -y curl

RUN rm -rf /var/lib/apt/lists/*

# TỐI ƯU - Cài đặt và dọn dẹp trong cùng một layer

RUN apt-get update && \

apt-get install -y curl && \

rm -rf /var/lib/apt/lists/*

2. Tăng tốc độ Build: Thời gian là vàng bạc

Tốc độ build ảnh hưởng trực tiếp đến chu trình phát triển và CI/CD. Tận dụng cơ chế cache của Docker là chìa khóa để rút ngắn thời gian chờ đợi.

Sắp xếp thứ tự lệnh hợp lý

Docker build sử dụng một cơ chế cache: nếu nội dung của một layer và các layer trước nó không thay đổi, Docker sẽ tái sử dụng cache thay vì thực thi lại lệnh. Do đó, hãy đặt những lệnh ít thay đổi nhất lên trên cùng và những lệnh thay đổi thường xuyên nhất xuống dưới cùng.

- Cài đặt dependency (thường ít thay đổi) nên được thực hiện trước khi sao chép mã nguồn (thay đổi liên tục).

Ví dụ cho ứng dụng Node.js:

# KÉM TỐI ƯU - Mỗi lần code thay đổi, `npm install` lại chạy lại

COPY . /app

WORKDIR /app

RUN npm install

CMD ["node", "server.js"]

# TỐI ƯU - Tận dụng cache cho `npm install`

WORKDIR /app

# 1. Sao chép file định nghĩa dependency

COPY package*.json ./

# 2. Cài đặt dependency. Layer này sẽ được cache nếu package.json không đổi

RUN npm install

# 3. Sao chép mã nguồn (thay đổi thường xuyên)

COPY . .

CMD ["node", "server.js"]

Sử dụng hiệu quả .dockerignore

File .dockerignore hoạt động tương tự như .gitignore, cho phép bạn loại trừ các tệp và thư mục không cần thiết khỏi build context (nội dung được gửi đến Docker daemon). Điều này không chỉ giúp giảm kích thước build context mà còn tránh việc cache bị "vỡ" một cách không cần thiết.

Hãy đưa vào .dockerignore những thứ như:

- Thư mục

node_modules,vendor,target - Các file log, file tạm

- Thư mục

.git,.vscode,.idea - Các file

Dockerfile,.dockerignore(chính nó)

Tận dụng Cache Mounts (BuildKit)

BuildKit là một backend build thế hệ mới của Docker, mang lại nhiều tính năng mạnh mẽ. Một trong số đó là cache mounts, cho phép chia sẻ cache giữa các lần build mà không làm ảnh hưởng đến các layer của image. Điều này cực kỳ hữu ích cho các trình quản lý gói.

Ví dụ với npm:

# syntax=docker/dockerfile:1

...

RUN --mount=type=cache,target=/root/.npm \

npm install

Lệnh trên sẽ mount một thư mục cache vào /root/.npm trong quá trình build. Cache này sẽ được lưu lại và tái sử dụng ở những lần build sau, ngay cả khi package.json thay đổi một phần, giúp npm install chạy nhanh hơn đáng kể.

3. Tăng cường bảo mật và tính dễ bảo trì

Một Dockerfile tối ưu không chỉ nhỏ và nhanh, mà còn phải an toàn và dễ quản lý.

Chạy Container với người dùng không phải root

Mặc định, các container chạy với quyền root, đây là một rủi ro bảo mật lớn. Nếu một kẻ tấn công chiếm được quyền kiểm soát container, họ sẽ có toàn quyền root bên trong đó. Hãy luôn tạo và chuyển sang một người dùng không có đặc quyền.

FROM alpine:latest

# ... các lệnh khác

# Tạo group và user không có đặc quyền

RUN addgroup -S appgroup && adduser -S appuser -G appgroup

# Chuyển sang user mới

USER appuser

# ... các lệnh tiếp theo sẽ chạy với quyền của 'appuser'

CMD ["./my-app"]

Sử dụng COPY thay vì ADD

Cả hai lệnh đều dùng để sao chép file vào image, nhưng ADD có thêm một số "magic" như tự động giải nén file tar và hỗ trợ URL. Chính những tính năng này có thể dẫn đến các hành vi không mong muốn và rủi ro bảo mật (ví dụ như tấn công Zip Slip). Quy tắc chung là: Luôn ưu tiên COPY trừ khi bạn thực sự cần tính năng giải nén tự động của ADD.

Sử dụng biến ARG và ENV một cách thông minh

ARG: Là các biến chỉ tồn tại trong quá trình build. Chúng hữu ích để truyền các tham số build-time (ví dụ: phiên bản của một công cụ).ARGsẽ không tồn tại trong container đang chạy.ENV: Là các biến môi trường sẽ tồn tại bên trong container đang chạy. Chúng dùng để cấu hình ứng dụng của bạn.

Lưu ý: Không bao giờ đưa các thông tin nhạy cảm (mật khẩu, API key) trực tiếp vào ARG hay ENV. Thay vào đó, hãy sử dụng các cơ chế quản lý secret của Docker (như Docker secrets) hoặc của nền tảng điều phối (Kubernetes Secrets).

Quét lỗ hổng bảo mật

Sử dụng các công cụ như Docker Scout, Trivy, hoặc Snyk để tự động quét image của bạn, phát hiện các lỗ hổng bảo mật đã biết trong các gói hệ thống và dependency của ứng dụng. Tích hợp bước này vào quy trình CI/CD là một thực hành bảo mật tuyệt vời.

Kết luận: Tối ưu hóa là một hành trình

Tối ưu hóa Dockerfile không phải là một công việc làm một lần rồi thôi, mà là một quá trình liên tục cải tiến. Bằng cách áp dụng các kỹ thuật nâng cao được trình bày ở trên - từ việc lựa chọn base image tối giản, sử dụng multi-stage builds, sắp xếp lệnh một cách thông minh, cho đến việc tăng cường bảo mật - bạn sẽ không chỉ tạo ra những Docker image hiệu quả hơn về mặt kỹ thuật, mà còn góp phần xây dựng một quy trình phát triển và triển khai phần mềm chuyên nghiệp, nhanh chóng và an toàn hơn.

Hãy bắt đầu áp dụng ngay hôm nay và biến những Dockerfile của bạn thành các tác phẩm nghệ thuật thực sự!

![[Advanced Docker] Kubernetes: Khi nào bạn thực sự cần "gã khổng lồ" này?](/images/blog/when-to-use-kubernetes.webp)

![[Advanced Docker] Bảo vệ ứng dụng của bạn: Những lưu ý về Security trong Docker](/images/blog/security-in-docker.webp)

![[Advanced Docker] Container Orchestration là gì? Khám phá vai trò & công cụ quản lý Container](/images/blog/what-is-container-orchestration.webp)

![[Docker Basics] Cách viết Dockerfile chuẩn & tối ưu cho người mới](/images/blog/how-to-write-dockerfile-thumbnail.webp)